Angle

Information Governance auf dem Fahrersitz, um die Reaktion auf Cyberverletzungen zu beschleunigen

- Cyber Breach

- 3 Mins

Information Governance tritt oft hinter anderen organisatorischen Initiativen zurück. Aber warum ist dies der Fall? Die Liste der Gründe ist lang und vielfältig. Ganz oben auf der Liste steht das Unwissen, wo man anfangen soll oder wie man strategische Ansätze für die Informationsverwaltung entwickelt. Es ist wichtig zu verstehen, wie nuanciert dieses Konzept wirklich ist und wie es sich in den letzten Jahren verändert hat. Berücksichtigen Sie auch, welche anderen Initiativen miteinander verknüpft werden können.

Die Harmonisierung von Information Governance und Cybersicherheit ist ein hervorragender Ansatzpunkt, der sich immens positiv auf die nachgelagerten Bereiche auswirken wird. Dadurch können Geschäftsunterbrechungen und regulatorische Risiken minimiert und gleichzeitig der ROI verbessert werden. Information Governance wird oft als Ermessensausgabe betrachtet, so dass die Kombination mit Cyber-Bemühungen den ROI erhöht und ungeplante Notfallkosten, die aus einer Sicherheitsverletzung resultieren, überwiegt.

Moderne Informations-Governance

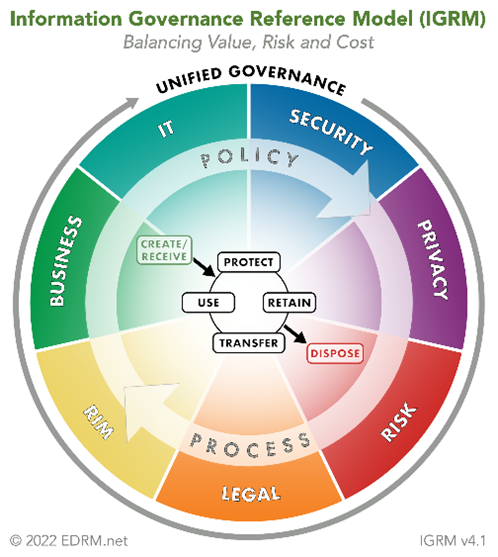

Information Governance umfasst die Richtlinien, Prozesse und Kontrollen, die es Unternehmen ermöglichen, ihre Informationsbestände effektiv zu verwalten. Diese Initiativen sind vielschichtig, denn sie müssen rechtliche, regulatorische und Compliance-Anforderungen erfüllen und gleichzeitig die Informationen mit den Geschäftszielen in Einklang bringen. Werfen Sie einen Blick auf das IGRM-Modell, das im vergangenen Jahr überarbeitet wurde, um alle Komponenten zu erfassen, die zu einem robusten und effektiven Information-Governance-Programm beitragen.

Informations-Governance-Referenzmodell (IGRM)

Dieses Modell veranschaulicht eine modernisierte Information Governance. Die Prioritäten haben sich aufgrund neuer Tools für die Datenverwaltung, der erweiterten Nutzung von KI für Geschäftsprozesse und der sich ständig weiterentwickelnden rechtlichen und regulatorischen Rahmenbedingungen verschoben. Bei der Veröffentlichung dieses Modells verkündete der EDRM: "Eine solide Information Governance wird in diesem Informationszeitalter immer wichtiger, das durch die Vermehrung von Daten und die Notwendigkeit für Unternehmen gekennzeichnet ist, den größtmöglichen Nutzen aus ihren Daten zu ziehen und gleichzeitig die gesetzlichen Anforderungen zu erfüllen, die Anforderungen an die Offenlegung von Rechtsstreitigkeiten zu erfüllen und sich vor Sicherheitsrisiken zu schützen." Es überrascht nicht, dass der Schwerpunkt auf die Sicherheit gelegt wurde, da eine klare Informationsverwaltung von entscheidender Bedeutung ist, um die Folgen zu begrenzen, die sich aus einer erheblichen Datenpanne ergeben könnten.

Überlegungen zur Cybersicherheit

Cyber-Vorfälle passieren täglich. Sie bedrohen die Datenverwaltung und -aufbewahrung, den Geschäftsbetrieb und die Kundenbeziehungen eines Unternehmens. Nach einem Angriff kann es zu erheblichen Haftungsansprüchen kommen, weshalb die proaktive Planung von Datenschutzverletzungen für viele Unternehmen zu einer der wichtigsten Initiativen geworden ist. Im IBM-Bericht "2023 Cost of a Data Breach" gaben 51 Prozent der Unternehmen an, dass sie aufgrund einer internen Sicherheitsverletzung höhere Ausgaben für die Cybersicherheit planen. Um diese Bemühungen zu unterstützen, müssen Information Governance und Cybersicherheit miteinander verknüpft werden.

Cloud-basierte Informationsverwaltung ist ein Trend, der auf Datenschutzverpflichtungen, den Bedarf an strengerer Sicherheit und die ständig wachsende Menge an digitalen Daten zurückzuführen ist. Die Möglichkeit, das Risiko von Sicherheitsverletzungen durch Berücksichtigung der Cybersicherheit während der Cloud-Migration zu verringern, ist ein zusätzlicher Vorteil. Cyber-Versicherungsträger legen auch ein höheres Maß an Sorgfalt an den Tag, bevor sie eine Police ausstellen, so dass dies eine Möglichkeit für Unternehmen ist, starke Sicherheitsprotokolle zu veranschaulichen.

Da Unternehmen weiterhin auf die Cloud umsteigen und versuchen, die Ausgaben für Informationstechnologie zu senken, wird es immer wichtiger, kreativ zu sein, wenn es darum geht, in Menschen, Prozesse und Technologie zu investieren. Information Governance ist ein Bereich, in den man investieren kann, um das mit Cybervorfällen verbundene Risiko zu verringern.

Auch die Ausgaben müssen multidimensional und ganzheitlich betrachtet werden. Unternehmen müssen nicht nur die Kosten für die Bereitstellung und Beschaffung einer Lösung betrachten. Höhere Ausgaben im Vorfeld für Implementierung und Funktionalität können längerfristig zu geringeren Ausgaben führen, indem Cybervorfälle vermieden und die Auswirkungen und Kosten von Vorfällen, die dennoch auftreten, minimiert werden. Denken Sie nur an die Kosten, die mit Ransomware-Ereignissen, Cyber-Anwälten, der Beeinträchtigung des Markenwerts und der Unfähigkeit, für eine gewisse Zeit Geschäfte zu tätigen, verbunden sind. Durch die Reduzierung der Ausgaben wird auch der ROI erhöht, da Tools, die für IT- und Datenschutzzwecke gekauft wurden, auch für die Sicherheit eingesetzt werden können.

Lösungen erforschen

Ein externer Berater kann dazu beitragen, das Risiko von Cyber-Vorfällen zu mindern, indem er die Menge der gespeicherten Daten auf rechtlich vertretbare Weise reduziert. Mit strengeren Aufbewahrungs-, Organisations- und Verschlüsselungsrichtlinien stehen weniger Daten zur Verfügung, die im Falle eines Verstoßes abgefangen oder eingesehen werden können. Dies beschleunigt die Reaktionsbemühungen erheblich, da weniger Daten zu durchsuchen sind. Außerdem lässt sich auf diese Weise besser feststellen, wo sich sensible Daten befinden und ob sie für Außenstehende tatsächlich zugänglich sind.

Manchmal verfügen Unternehmen bereits über Technologien, die ihnen helfen können, aber sie nutzen nicht das volle Potenzial aus. In der Microsoft 365-Umgebung gibt es zum Beispiel mehrere Optionen, um die Investitionen einer Organisation in diese Technologie besser zu nutzen.

Einige Bereiche, die im Zusammenhang mit Information Governance untersucht werden sollten, sind:

- Datenklassifizierung: Erwägen Sie die Implementierung von Sensibilitätskennzeichnungen, sensiblen Informationstypen und trainierbaren Klassifizierern, um die Bereitschaft zur Cybersicherheit zu fördern.

- Daten-Lebenszyklus-Management: Nutzen Sie die M365-Aufbewahrungsrichtlinien und -kennzeichnungen, um das Unternehmen in die Lage zu versetzen, Daten auf vertretbare Weise zu löschen und die mit einer übermäßigen Aufbewahrung verbundenen Risiken zu verringern.

- Verwaltung von Aufzeichnungen: Es gibt Dateiplan-Funktionen und Kennzeichnungsrichtlinien, die es Unternehmen ermöglichen, eine umfassende Lösung für die Verwaltung geschäftskritischer Daten in Übereinstimmung mit Vorschriften, Gesetzen und individuellen Aufbewahrungsrichtlinien zu erstellen.

- Einhaltung von Kommunikationsvorschriften: Viele Unternehmen sehen sich mit Branchen- und Regierungsvorschriften konfrontiert, die sie dazu verpflichten, einen bestimmten Prozentsatz der Kommunikation zu überwachen und zu überprüfen. Dies dient der Einhaltung von Branchenvorschriften, der Reduzierung anderer Risikobereiche und der Erhöhung der Sicherheit. Nutzen Sie das Fachwissen über neue Technologien wie Microsoft 365, um diese Anforderungen zu erfüllen, und ergänzen Sie die Prozesse durch Personal, um den gesamten Arbeitsablauf zu verwalten.

- Insider-Risikomanagement: Das größte Risiko für Datendiebstahl und -verlust geht von internen Mitarbeitern, verärgerten Angestellten und Angestellten aus, die versuchen, Unternehmensinformationen für ihren nächsten Job zu nutzen. Die meisten Unternehmen verfolgen immer noch einen reaktiven und forensischen Ansatz zur Untersuchung von Insider-Risiken. Prädiktive Lösungen sind aufgrund der Datenmenge, die zur Identifizierung von Risiken analysiert werden muss, sehr umständlich und teuer. Es gibt Lösungen, die es Unternehmen ermöglichen, Auslöser, Trends und Ereignisse zu erkennen, die häufig zu Datendiebstahl führen - oder zumindest den Verlust zu minimieren oder abzumildern, wenn der Diebstahl eintritt.

- Schutz von Informationen und Vermeidung von Datenverlusten: Viele Unternehmen sind mit branchenspezifischen und staatlichen Vorschriften konfrontiert, die sie dazu verpflichten, die Verbreitung von Daten außerhalb des Unternehmens zu überwachen und zu verhindern. Dazu gehören HIPAA, Exportkontrolle, PCI, PII und mehr. Die Verwaltung und Überwachung solcher Daten ist von entscheidender Bedeutung. Darüber hinaus mussten viele Unternehmen bei Ausbruch der Pandemie schnell auf Cloud-Dienste zurückgreifen, um ihren Mitarbeitern den Fernzugriff auf die Arbeit zu ermöglichen. Da die Migration so schnell vonstatten ging, konzentrierten sich die meisten Unternehmen zunächst auf die Bereitstellung von Konnektivität und die Sicherung der Authentifizierung. Jetzt konzentrieren sich diese Unternehmen wieder auf den Schutz ihrer Daten. Microsoft und andere Unternehmen bieten Lösungen an, mit denen sensible Daten identifiziert, überwacht und geschützt werden können.

All dies kann in Cyber-Initiativen einfließen, indem es Unternehmen ermöglicht, den Wert ihrer Daten zu nutzen und gleichzeitig die Sicherheit und die Einhaltung von Vorschriften effektiv zu verwalten. Jetzt ist es an der Zeit, die Information Governance nicht mehr in den Hintergrund zu drängen, sondern sie zu einem wichtigen Motor für Cyber-Initiativen zu machen.

Der Inhalt dieses Artikels dient nur der allgemeinen Information und stellt keine Rechtsberatung oder -meinung dar.

Der Inhalt dieses Artikels dient lediglich der allgemeinen Information und stellt keine Rechtsberatung dar.

Subscribe to Future Blog Posts