Préparer votre organisation pour Copilot : stratégie, planification et conception

- eDiscovery

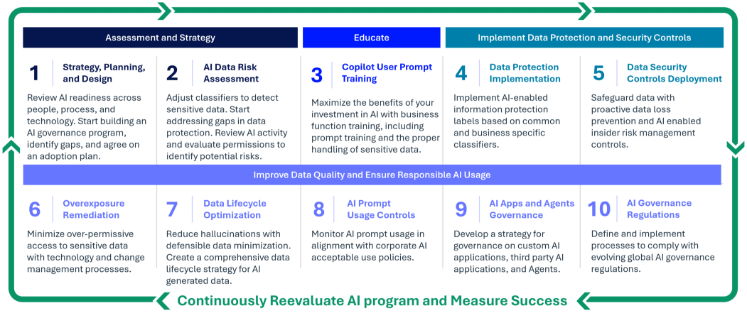

Lorsque les organisations s'engagent dans la voie de la productivité automatisée, la première étape ne consiste pas à déployer des outils d'IA, mais à préparer le terrain pour leur adoption. Avant de se lancer dans des produits tels que Microsoft Copilot, il est essentiel d'élaborer une stratégie basée sur les objectifs, le niveau de préparation et les capacités existantes de votre organisation. Cette phase de planification essentielle facilite une adoption sûre et évolutive de l'IA, en phase avec vos objectifs commerciaux spécifiques.

Qu'est-ce que la préparation au copilotage et pourquoi est-ce important ?

La préparation au copilotage signifie que votre organisation est équipée pour mettre en œuvre et exploiter de manière responsable des outils d'IA avec sécurité et efficacité. Les équipes ont besoin d'un cadre qui favorise l'expérimentation et la croissance en toute sécurité. Cela implique notamment de former les utilisateurs à intégrer l'IA dans leurs flux de travail quotidiens, de garantir la protection et la bonne gouvernance des données, et d'obtenir une visibilité sur l'utilisation autorisée et non autorisée de l'IA.

Identifier les lacunes au niveau des personnes, des processus et des technologies

La première action de cette phase consiste à analyser les lacunes dans trois domaines : les personnes, les processus et les technologies.

Personnes : évaluez dans quelle mesure votre personnel et vos dirigeants sont prêts à adopter l'IA. Cela implique d'identifier les principales parties prenantes dans tous les services, de mobiliser des champions internes ayant une expérience existante de Copilot ou de l'IA, et de créer un centre d'excellence pour promouvoir les meilleures pratiques et la formation. Une formation régulière du personnel sur les meilleures pratiques en matière de confidentialité et une évaluation continue favorisent l'adaptation aux nouvelles menaces ou aux changements réglementaires. L'absence de formation pratique et de stratégies d'application concrètes sape la confiance, augmente la résistance au changement et limite la valeur que l'IA peut apporter.

Impliquez les bonnes personnes dès le début. Sans la représentation de tous les services concernés, votre stratégie en matière d'IA risque de manquer de profondeur et de soutien. Lorsque les bonnes personnes sont impliquées dès le début, les équipes acquièrent l'alignement, la défendabilité et la clarté opérationnelle nécessaires pour transformer la stratégie en matière d'IA en résultats mesurables..

Processus : Évaluez si votre organisation dispose d'un programme officiel de protection des données ou de confidentialité qui est régulièrement révisé et renforcé. Un tel programme établit des politiques et des procédures claires pour le traitement des informations sensibles, garantit la conformité avec les réglementations applicables en matière de protection des données (par exemple, le RGPD, la norme PCI DSS ou la loi HIPAA) et définit les rôles et les responsabilités en matière de gestion des données. Le programme comprendra des processus permettant d'identifier les données sensibles, de contrôler l'accès, de surveiller les flux de données et de réagir aux incidents ou violations potentiels. En disposant d'un cadre fiable, vous vous assurez que l'adoption de l'IA est à la fois sécurisée et conforme aux valeurs fondamentales et aux exigences de conformité de votre organisation.

Évaluez si votre organisation dispose de processus normalisés pour l'étiquetage et la classification des données structurées et non structurées. Pour les données structurées, des règles automatisées et des balises de métadonnées signalent les contenus sensibles tels que les informations personnelles ou financières. Les données non structurées (par exemple, les e-mails ou les documents) nécessitent des outils tels que le traitement du langage naturel ou la révision manuelle pour un étiquetage précis. L'intégration de la classification dans les systèmes de gestion des données permet un contrôle dynamique des accès et répond aux besoins en matière de gestion des risques et de réglementation. Ces politiques constituent la base de contrôles avancés tels que le chiffrement et la prévention des pertes de données (DLP), garantissant la protection des actifs sensibles tout au long de leur cycle de vie.

Réfléchissez à la manière dont les utilisateurs sont formés pour traiter les informations sensibles. C'est le moment de commencer à rédiger des politiques d'utilisation acceptable et des cadres de gouvernance de l'IA. Il est essentiel de mettre en place dès le début des structures de gouvernance qui traitent de la transparence des modèles, de leur explicabilité et des stratégies d'atténuation des risques afin de lutter contre des problèmes tels que les hallucinations, les fuites de données et la dérive des modèles. Cette intégration précoce permet aux équipes d'acquérir le contrôle, la confiance et une base défendable pour développer l'IA de manière responsable.

Technologie : examinez votre infrastructure technologique actuelle afin d'identifier les lacunes. Commencez par réaliser un audit approfondi de votre posture actuelle en matière de sécurité des données, y compris l'efficacité des mesures de protection des données existantes et des protocoles de gestion des risques internes. Évaluez si vous disposez de contrôles pour gérer les accès, surveiller les activités et répondre aux menaces internes potentielles ou aux violations externes.

Identifiez les vulnérabilités, telles que les politiques obsolètes, les restrictions d'accès insuffisantes ou les lacunes dans la surveillance des mouvements de données sensibles. Cela implique d'examiner la manière dont les données sont stockées, partagées et classées sur les différentes plateformes et de s'assurer que seul le personnel autorisé a accès aux informations confidentielles.

L'analyse des lacunes en matière de personnel, de processus et de technologie vous aidera à hiérarchiser les mesures correctives, en vous concentrant d'abord sur les actifs et les processus les plus critiques. En fin de compte, ces mesures garantissent que, lorsque l'IA est introduite, elle n'interagit qu'avec des données qui ont été correctement protégées et autorisées, ce qui donne à votre équipe la confiance nécessaire pour aller plus vite, réduire les risques et libérer la véritable valeur de l'IA.

Élaborer un plan d'adoption de l'IA sur mesure

Les organisations doivent adapter leurs stratégies d'adoption de l'IA à la fois aux réalités opérationnelles et aux objectifs stratégiques à long terme. Commencez par tirer parti d'outils tels que Microsoft SharePoint Advanced Management (SAM) et Data Security Posture Management (DSPM) pour l'IA. Ces solutions permettent un audit proactif de l'exposition des données et un renforcement du contrôle d'accès afin de garantir que les informations commerciales sensibles restent accessibles uniquement au personnel autorisé.

Dans les cas où il est nécessaire de restreindre l'accès de l'IA aux informations critiques ou confidentielles, déployez des politiques DLP ciblées pour empêcher l'IA de traiter les fichiers classés comme présentant un risque élevé ou sensibles.

Pour améliorer encore la qualité des données et l'efficacité opérationnelle, mettez en œuvre des pratiques de gestion du cycle de vie des données (DLM) afin de classer le contenu en trois catégories : pertinent, obsolète ou insignifiant (ROT). Cela permet de rationaliser les référentiels de données, d'améliorer la qualité des entrées qui alimentent votre IA et de faciliter la prise de décisions éclairées. Associer la DLM à la gestion des enregistrements (RM) garantit la conformité réglementaire, empêche les modifications non autorisées et protège les informations commerciales cruciales contre les pertes accidentelles.

Pour soutenir ces contrôles, les organisations doivent mettre en place des systèmes de surveillance continue et des alertes automatisées afin de détecter rapidement et de réagir aux activités inhabituelles ou aux menaces potentielles. Ces mesures créent un cadre résilient qui permet aux organisations de diriger et d'innover en toute confiance à mesure que la technologie juridique évolue.

Principaux facteurs influençant votre stratégie en matière d'IA

Plusieurs facteurs influencent la capacité de votre entreprise à adopter ce changement, et il est essentiel de comprendre ces éléments pour exploiter pleinement le potentiel de l'IA.

Les problèmes liés à la qualité des données, tels que les informations inexactes, incomplètes, dupliquées ou mal étiquetées, nuisent à l'efficacité de l'IA. Ces problèmes entraînent des analyses peu fiables et des décisions erronées. Pour y remédier, effectuez régulièrement des audits de données afin d'identifier et de corriger les erreurs, de normaliser les formats de données, de garantir un étiquetage et une classification appropriés, et de supprimer les enregistrements obsolètes ou redondants.

Négliger la formation sur les invites, les agents et le développement de cas d'utilisation concrets crée également des obstacles. Les équipes qui ne disposent pas des compétences nécessaires en matière d'ingénierie des invites et d'une compréhension claire des capacités des agents utilisent souvent l'IA de manière abusive ou insuffisante, ce qui se traduit par de faibles taux d'adoption et des résultats décevants. Sans cas d'utilisation pratiques, les initiatives en matière d'IA restent abstraites et déconnectées du travail quotidien, ce qui suscite la confusion et le scepticisme parmi le personnel.

En ancrant vos initiatives d'IA dans des objectifs et une gouvernance clairs, vous vous assurez que chaque déploiement est utile, sécurisé et aligné sur ce qui compte le plus pour votre organisation. Cette approche accélère le retour sur investissement en orientant les efforts vers des cas d'utilisation qui donnent des résultats significatifs, tout en vous protégeant contre les erreurs coûteuses et les pièges réglementaires. Le fait de répondre de manière proactive aux exigences juridiques, éthiques et de sécurité renforce la confiance dans l'organisation et encourage une innovation responsable avec l'IA. En bref, lorsque la stratégie et la conformité sont intégrées dans votre plan d'adoption de l'IA, vous posez les bases d'une croissance évolutive, d'une transformation durable et d'un leadership résilient dans un paysage numérique en constante évolution.

Lorsque la stratégie repose sur ces moteurs fondamentaux, les organisations maximisent non seulement les avantages de leurs investissements, mais elles construisent également une base résiliente qui atténue les risques et favorise la confiance. Les organisations qui se préparent aujourd'hui en alignant judicieusement la technologie sur leurs objectifs et la conformité seront les leaders de demain.

Paul Renehan, directeur principal, Conseil et mise en œuvre, Epiq

Paul Renehan est un dirigeant chevronné qui compte plus de vingt ans d'expérience dans la gouvernance des données, la protection des informations et l'eDiscovery. Tout au long de sa carrière, il a mené avec succès des initiatives stratégiques qui ont amélioré la qualité des données, la sécurité et la conformité réglementaire dans divers secteurs et industries. Paul a collaboré avec de nombreuses entreprises du classement Fortune 100 pour concevoir et mettre en œuvre des bonnes pratiques, des cadres et des politiques qui alignent la gouvernance et la protection des données sur les objectifs commerciaux et les normes réglementaires.

Paul apporte une expertise approfondie en matière d'analyse, d'architecture, de qualité, de confidentialité et de sécurité des données, et maîtrise un large éventail d'outils et de technologies soutenant ces domaines. Il connaît bien les normes et réglementations mondiales, notamment le RGPD, le CCPA, l'HIPAA, le PCI-DSS, l'ISO 27001 et le NIST.

Paul est titulaire d'une licence en systèmes d'information de la D'Amore-McKim School of Business de la Northeastern University. Il est administrateur certifié Microsoft en protection des informations, administrateur certifié Microsoft en sécurité et spécialiste certifié en eDiscovery (CEDS). Il intervient régulièrement lors de conférences et d'événements professionnels et donne chaque année des conférences à des étudiants de troisième cycle sur les tendances internationales en matière de commerce et de technologies juridiques.

Dans le cadre de ses fonctions actuelles chez Epiq, Paul dirige une équipe d'experts qui fournit aux clients des solutions stratégiques de gouvernance des données et de protection des informations, garantissant l'intégrité et la conformité des données tout au long de leur cycle de vie. Il collabore également étroitement avec la direction d'Epiq Risk and Compliance afin d'aligner les initiatives de gouvernance interne sur les objectifs de l'entreprise.

Jeremy Sawyer, directeur, Architecture des solutions, Epiq

En tant que directeur de l'architecture des solutions chez Epiq, Jeremy utilise Microsoft Purview pour répondre aux besoins commerciaux des clients en alignant les objectifs organisationnels sur les technologies Microsoft, en mettant fortement l'accent sur la protection et la sécurité des données. En tant qu'utilisateur expérimenté de Copilot et passionné d'IA agentique, il reconnaît l'importance de déployer l'IA de manière responsable, en veillant à ce que les données sensibles soient protégées et que les menaces internes soient minimisées. Jeremy élabore des propositions et des projets personnalisés visant à renforcer la sécurité des données et à prévenir les fuites. Il fournit aux organisations des conseils stratégiques pour mettre en œuvre Copilot en toute sécurité, en mettant l'accent sur la préparation à l'IA grâce à une approche équilibrée des personnes, des processus et des technologies.

Auparavant, en tant qu'architecte cloud chez Varonis, Jeremy s'est spécialisé dans M365 en Amérique du Nord, collaborant avec la gestion des produits, la direction des ventes, l'ingénierie, le développement et le marketing, tout en soutenant plusieurs équipes de vente à travers les États-Unis sur les solutions de protection des données. Il a précédemment occupé les postes d'architecte solutions senior, de directeur et de responsable technique pour l'infrastructure et les services Azure chez SADA Systems. Fort de plus de deux décennies d'expérience, Jeremy excelle dans la planification, la conception, la mise en œuvre et la sécurisation des infrastructures sur site et dans le cloud.

Cet article est destiné à fournir des informations générales et non des conseils ou des avis juridiques.